Cybersécurité et IA :

Comment protéger ses données sensibles sans perdre le contrôle?

L’essentiel à retenir :

Face à l’automatisation des menaces, la cybersécurité doit passer du « tout-contrôle » à la haute surveillance.

Une protection moderne ne cherche plus l’étanchéité absolue par le verrouillage technique, mais mise sur la clarté d’esprit du défenseur.

L’enjeu est de déléguer le tri de masse à la machine pour libérer la disponibilité mentale de l’humain, seul capable d’arbitrer les menaces complexes face au déluge numérique.

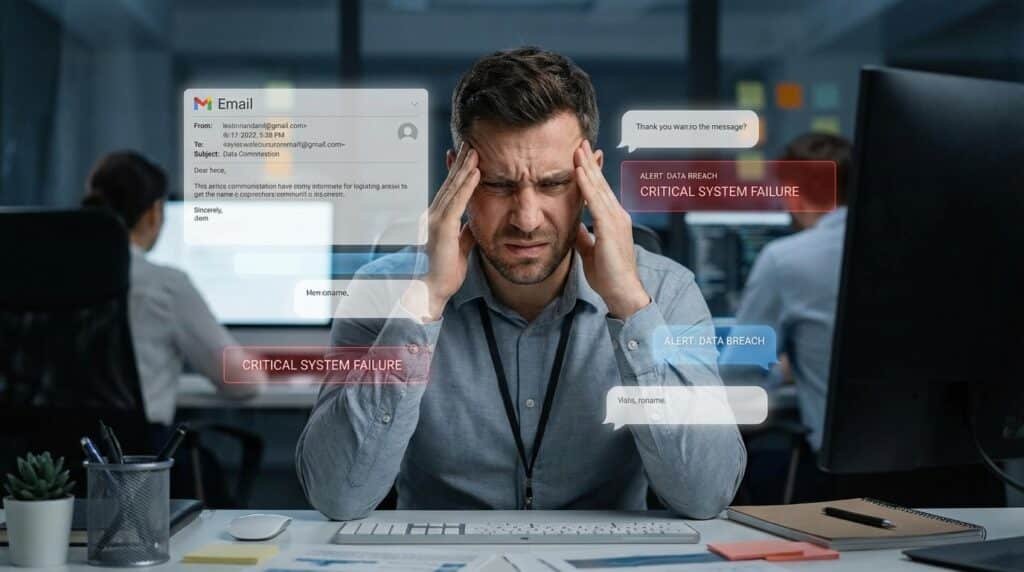

Le paradoxe de la sécurité moderne est saisissant : plus nous empilons d’outils, plus nous générons un bruit numérique assourdissant — ce vacarme de notifications et d’alertes qui sature le cerveau comme dix téléviseurs hurlant dans une même pièce.

Ce chaos attentionnel est devenu l’allié des pirates informatiques :

Ils profitent précisément de notre fatigue cognitive pour glisser des menaces invisibles au milieu de la saturation informationnelle, transformant chaque moment de distraction en une faille de sécurité majeure.

? Pas le temps de lire cet article ?

Ecoutez notre podcast dédié à ce sujet

Face aux prédateurs numériques : l’IA comme filtre de survie pour l’humain

Pendant des décennies, la cybersécurité a été une affaire de murs :

on construisait des pare-feu de plus en plus hauts.

Mais aujourd’hui la cybermenace a changé de nature : nous avons quitté l’époque des virus statiques pour entrer dans l’ère des agents autonomes.

Contrairement aux logiciels classiques qui se contentent d’exécuter un code figé, ces programmes intelligents agissent comme des prédateurs numériques.

Ils rôdent sur votre réseau 24h/24, observent silencieusement vos habitudes de travail et testent des milliers de failles potentielles en s’adaptant à vos défenses en temps réel, sans la moindre intervention humaine.

Face à cet invisible, l’humain seul est dépassé par le volume. L’étude IBM Security (Cost of a Data Breach Report 2025)

démontre que les entreprises intégrant l’IA identifient les brèches 100 jours plus vite que les autres,

économisant en moyenne 2,1 millions de dollars par incident.

Mais le gain n’est pas seulement financier :

il touche directement à la capacité décisionnelle des équipes.

En agissant comme un filtre de première ligne, l’IA protège le cortex préfrontal de l’analyste — la zone du cerveau responsable des décisions complexes.

Elle évite que l’erreur humaine, provoquée par l’épuisement, ne devienne la porte d’entrée principale de votre système.

L’IA ne remplace pas le centre de commande ; elle le nettoie pour que le dirigeant puisse à nouveau y voir clair.

Les nouvelles cybermenaces : de l’illusion à l’usurpation

L’IA générative a radicalement transformé le phishing, ou hameçonnage.

Le pirate d’aujourd’hui n’envoie plus de mails génériques truffés de fautes d’orthographe.

Il utilise des algorithmes pour analyser votre profil public, vos publications LinkedIn et même le ton de votre entreprise pour créer des messages hyper-personnalisés.

Ces leurres imitent si parfaitement vos collaborateurs qu’ils contournent nos mécanismes naturels de méfiance.

Le saut technologique le plus déstabilisant réside toutefois dans le deepfake.

Cette technologie permet désormais de cloner la voix d’un dirigeant ou de simuler son visage en visioconférence avec une fidélité absolue.

Ce n’est plus de la fiction, histoire vécue en 2025 : Imaginez un collaborateur recevant un appel vidéo de son « Directeur Financier » sur Teams.

Le visage, les tics de langage et la voix sont parfaits.

Le « directeur » exige un virement immédiat pour une acquisition secrète et urgente.

Dans ce moment de pression, le cerveau, saturé par le bruit numérique ambiant, a tendance à obéir à l’autorité plutôt qu’à analyser l’anomalie.

Au final des millions évaporés dans la nature.

C’est ici que la technologie touche à l’humain.

Pour contrer ces illusions, nous devons instaurer la doctrine du Zéro Trust Cognitif

matérialisé par le Double Check (ou double vérification).

Contrairement au Zero Trust informatique classique qui vérifie les machines, le Zero Trust Cognitif reconnaît que nos sens peuvent être trompés.

Il impose des protocoles de double vérification : toute action critique (virement, changement de mot de passe, accès serveur) doit être confirmée par un second moyen de communication indépendant

(un appel téléphonique de vérification ou un code SMS sécurisé).

On ne vérifie plus seulement l’interface, on vérifie l’intention humaine.

Moins de bruit, plus de protection : Pourquoi l’IA doit libérer l’attention humaine

Dans le monde informatique, on appelle « déni de service » une attaque qui sature un serveur pour le faire planter.

Aujourd’hui, les pirates font la même chose avec votre cerveau : c’est le déni de service cérébral.

En vous noyant sous un déluge de notifications, d’alertes et de mails urgents, ils fatiguent votre attention.

Un cerveau épuisé finit par baisser sa garde : c’est là qu’on clique sur le mauvais lien sans réfléchir.

C’est ici que l’IA change tout.

Elle ne doit pas être un outil de plus qui crie par-dessus les autres, mais un casque “antibruit “intelligent.

Son rôle est de faire le tri dans tout ce vacarme pour ne vous présenter que les signaux réellement critiques.

En nettoyant ce chaos, l’IA vous redonne votre capacité à bien décider.

Car si la machine est imbattable pour calculer vite, seul l’humain a le jugement nécessaire pour prendre les grandes décisions.

Par exemple, couper le réseau d’une usine en pleine production est une décision grave :

l’IA détecte l’anomalie, mais c’est vous qui décidez si l’arrêt en vaut la peine en fonction

de la situation réelle de l’entreprise.

L’IA gère le volume, vous gérez la responsabilité.

Souveraineté et éthique :

Le cadre légal comme bouclier stratégique

En 2026, la cybersécurité ne peut plus être dissociée de la souveraineté numérique.

Avec la mise en application complète de l’EU AI Act et de la directive NIS 2,

la responsabilité des dirigeants est désormais engagée sur la transparence et la sécurité des systèmes d’IA utilisés.

Utiliser des IA « boîtes noires » hébergées hors d’Europe expose l’entreprise à des risques juridiques et à une exfiltration silencieuse des données.

Le phénomène du Shadow AI — l’usage non contrôlé d’IA publiques par les employés — est une faille majeure.

En copiant un code source ou un contrat confidentiel dans une IA gratuite pour gagner du temps, vos collaborateurs « nourrissent » des modèles externes avec vos secrets industriels.

Une stratégie de leadership responsable consiste donc à déployer des IA privées et souveraines (On-Premise ou Cloud souverain).

C’est un acte de cybersécurité fondamental : on sécurise l’autoroute de l’information interne tout en garantissant que l’IA reste un outil de performance, et non un espion involontaire.

La conformité devient alors un levier de confiance pour vos clients et partenaires.

Enfin, le dialogue continu entre juristes et techniciens est indispensable pour naviguer sereinement dans ce paysage réglementaire complexe.

Mesurer la réussite : Les nouveaux KPI de la fluidité

Pour un dirigeant, le succès de la cybersécurité ne doit plus se mesurer au nombre d’attaques bloquées.

Ce chiffre est flatteur, mais il cache une réalité dangereuse : l’épuisement de vos experts.

La véritable performance réside désormais dans la baisse de la friction cognitive — c’est-à-dire la réduction de l’effort mental inutile imposé à vos équipes.

En cybersécurité, la résistance humaine n’est pas infinie : un collaborateur épuisé est un collaborateur qui, un jour, ne verra pas l’alerte critique au milieu du bruit.

Protéger votre entreprise, c’est d’abord protéger la capacité de vos experts à rester lucides sans s’épuiser.

| KPI Stratégique | Méthode de mesure | Impact sur l’entreprise |

| Taux de faux positifs filtrés | % d’alertes inutiles bloquées par l’IA avant d’atteindre l’humain. | Baisse drastique du techno-stress et du turnover. |

| Vitesse de levée de doute | Temps moyen pour qu’un humain valide une alerte complexe. | Réaction ultra-rapide aux vraies menaces. |

| Indice de vigilance deepfake | Résultats des tests de simulation d’attaques audio/vidéo. | Immunité organisationnelle contre l’usurpation. |

| Ratio de silence numérique | Volume de notifications supprimées ou regroupées intelligemment. | Protection de la capacité d’innovation de l’équipe. |

| Indice de restauration cognitive | Respect des temps de déconnexion et de repos des experts. | Pérennité de l’expertise et baisse du risque d’erreur. |

Le pouvoir du moins : Quand réduire les outils multiplie la sécurité

Prenons l’exemple d’un cabinet de conseil financier qui, en 2024-25, voyait ses analystes saturés par une moyenne de 150 alertes de sécurité par jour.

Le taux d’erreur augmentait et deux experts clés étaient en situation de burn-out.

Fin 2025, ils ont adopté une stratégie de soustraction technologique : suppression de trois outils de monitoring redondants au profit d’une IA de filtrage souveraine.

Le résultat fut immédiat.

Le volume d’alertes quotidiennes nécessitant une intervention humaine est passé de 150 à 12.

Les analystes ont ainsi récupéré 4 heures de « Deep Work » (travail profond) par jour.

Paradoxalement, alors qu’ils utilisaient moins d’outils, leur niveau de sécurité réelle a bondi : n’étant plus épuisés, ils ont détecté une tentative d’intrusion sophistiquée en moins de 10 minutes, là où il leur fallait auparavant plusieurs heures.

Cette étude démontre que la sécurité n’est pas une question de muscles technologiques, mais de clarté mentale.

Orchestrer la défense : l’humain au cœur du système augmenté

La résilience de votre entreprise ne repose plus sur la puissance de vos logiciels, mais sur votre capacité à orchestrer une collaboration fluide entre l’intelligence artificielle et le discernement humain.

La répartition des rôles : exécution machine vs décision humaine

Pour que cette alliance fonctionne, la ligne de démarcation doit être nette.

L’IA excelle dans l’exécution massive : elle traite des milliers de courriels suspects et scanne vos réseaux en continu sans jamais connaître la fatigue.

C’est son domaine de prédilection.

En revanche, la décision stratégique — comme le blocage d’un compte clé ou l’arrêt d’un serveur critique — doit impérativement rester l’apanage du superviseur humain.

En période de crise, cette clarté organisationnelle est votre meilleure arme : quand chacun connaît son rôle, les failles disparaissent.

Cultiver le discernement face aux contenus synthétiques

Dans un monde saturé de contenus générés par IA, l’attention humaine devient votre pare-feu le plus précieux.

Former vos équipes à détecter les deepfakes n’est plus une option, c’est une priorité vitale. Il s’agit de rééduquer l’œil et l’oreille aux micro-anomalies (grains de voix inhabituels, expressions visuelles figées) qui trahissent la machine.

Cette hygiène numérique repose sur des réflexes simples mais rigoureux :

- Le réflexe du second canal : Toujours valider une instruction sensible par un moyen de communication différent (le fameux « Double Check »).

- La neutralisation de l’urgence : Apprendre à identifier l’urgence injustifiée, levier principal de la manipulation.

- La culture du signalement : Transformer chaque collaborateur en un capteur vigilant plutôt qu’en une victime potentielle.

Vers une gouvernance décloisonnée

La sécurité moderne signe la fin des silos techniques.

Pour protéger vos actifs, les experts en cybersécurité et les spécialistes des données (Data Scientists) doivent désormais travailler main dans la main.

Cette synergie permet d’auditer les modèles d’IA avant leur déploiement et de surveiller en continu leurs biais ou leurs dérives.

Comme le souligne IBM dans ce rapport , ce rapprochement entre technique et gouvernance est le seul chemin viable.

La transparence des algorithmes n’est pas qu’une contrainte ; c’est le pilier qui renforce la confiance interne et la sécurité globale.

Plan d’action : La check-list d’urgence pour le dirigeant

Pour passer de la réflexion à la protection immédiate, voici les 5 piliers de votre nouvelle gouvernance :

- Audit du « Shadow AI » :

Identifiez immédiatement quels outils d’IA grand public vos employés utilisent clandestinement. Proposez une alternative interne sécurisée pour stopper la fuite de données.

– - Test de vulnérabilité sensorielle :

Ne vous contentez pas de tests d’intrusion techniques.

Organisez une simulation de « clone vocal » ou de phishing hyper-personnalisé pour évaluer la résistance psychologique de vos services financiers.

– - Mise en place du double check :

Décrétez qu’aucune transaction ou changement d’accès critique ne peut être validé via un seul support (mail ou chat). L’appel téléphonique de confirmation doit redevenir la norme de sécurité.

– - Simplification du poste de travail :

Appliquez la règle des 3U (Utile, Utilisable, Utilisé) à vos outils de sécurité.

Tout ce qui génère du bruit sans apporter de valeur doit être supprimé.

– - Sanctuarisation du repos : La cybersécurité est un marathon.

Assurez-vous que vos experts bénéficient de vrais temps de déconnexion.

Un cerveau reposé est votre meilleur pare-feu.

–

Conclusion : Vers une performance durable et lucide

L’innovation technologique de demain ne saturera pas les esprits, elle les libérera.

En adoptant une stratégie de sobriété numérique appliquée à la cybersécurité, vous alignez enfin vos outils sur les limites et les besoins réels de vos équipes.

Face à l’automatisation des menaces, votre rempart le plus solide ne réside plus dans l’empilement

de logiciels coûteux, mais dans la clarté de votre gouvernance.

L’enjeu n’est plus de tout verrouiller, mais de maintenir un humain disponible et lucide au centre des décisions stratégiques.

Soyez les leaders qui simplifient le monde pour libérer la résilience.

FAQ : Pour approfondir la réflexion

Pourquoi l’IA ne pourra-t-elle jamais totalement remplacer l’expert cyber ?

L’IA excelle dans la reconnaissance de motifs et la logique mathématique, mais elle n’a aucune intuition contextuelle.

Elle peut détecter qu’un comportement est « anormal », mais seul l’humain peut savoir si cette anomalie est une attaque ou simplement une situation exceptionnelle liée à une fusion-acquisition ou une crise imprévue.

L’IA propose, l’humain dispose.

Comment la fatigue cognitive affecte-t-elle concrètement le ROI de l’entreprise ?

Une équipe fatiguée commet des erreurs qui coûtent cher : mauvaise configuration, alerte ignorée, réponse lente à un incident.

Le coût d’une brèche (2,1 millions en moyenne) est souvent le prix à payer pour avoir négligé la santé cognitive de ses défenseurs.

Le « Zéro Trust Cognitif » ne risque-t-il pas de ralentir les processus ?

C’est un arbitrage nécessaire.

Certes, confirmer un ordre par un second canal prend 60 secondes de plus.

Mais ces 60 secondes sont votre assurance contre une fraude qui pourrait paralyser l’entreprise pendant des semaines.

C’est le prix de la lucidité dans un monde d’illusions numériques.

Le mot de la fin :

En utilisant l’IA comme un filtre contre la saturation, vous cessez enfin de subir la technologie pour redevenir le superviseur lucide de votre propre performance.

La cybersécurité durable ne se mesure plus à la hauteur de vos murs, mais à la qualité de l’attention que vous saurez préserver.